Esta é nossa página de privacidade. Nela você vai encontrar todas as nossas políticas de serviços e privacidade.

Caso haja alguma dúvida referente às nossas políticas, manuseio e armazenamento dos seus dados, você pode entrar em contato conosco:

DPO Responsável: Amanda Serafini

E-mail: dpo@atmservidores.com.br

Política de Privacidade

Última alteração: 04/06/2021

1. Introdução

A ATM Soluções em Tecnologia atua a mais de 10 anos no mercado de TI, atendendo especialmente os serviços de VPS (Virtual Private Server), Servidores Dedicados, Co-Location, Monitoramento de servidores, backup, infraestrutura, hospedagem de sites, outsourcing e segurança de dados. Estamos em constante aprimoramento de nossas tecnologias e processos, buscando sempre manter as informações de nossos clientes e parceiros em total segurança.

O presente documento visa detalhar questões sobre o tratamento dos dados que coletamos, utilizamos e mantemos em nossos históricos atendendo as conformidades da Lei nº 13.709/2018 (Lei Geral de Proteção de Dados Pessoais – LGPD), que orienta a respeito da proteção de dados pessoais em geral. Nossa política de privacidade é aplicável a todos os nossos produtos, serviços, sites e sistemas.

2. Definindo dados pessoais

Dados pessoais são todas as informações relacionadas a uma pessoa física que possa identifica-la direta ou indiretamente, como nome, e-mail, CPF, RG, gênero, nascimento, endereço, dentre outros. Salientamos ainda que informações relacionadas a pessoas jurídicas não são considerados dados pessoais (por exemplo CNPJ, razão social e endereço comercial).

3. Quais informações são coletadas

Destacamos nesta seção, quais informações possuímos sobre nossos clientes e parceiros:

a. Informações fornecidas de forma voluntária em nosso processo de cadastro na empresa;

b. Informações fornecidas durante o suporte (como por exemplo nome, telefone, e-mail, dentre outros);

c. Informações coletadas durante acesso remoto (somente as necessárias para fins de atendimento);

d. Quaisquer outras informações fornecidas por você durante atendimento;

e. Informações provindas através de ferramentas automatizadas em nosso site (cookies);

f. Informações preenchidas por você no formulário de contato de nosso site;

g. Informações vindas através de nossos parceiros, as quais você tenha fornecido em algum momento;

h. Informações que já são de conhecimento público;

i. Informações referentes a logs do sistema de envio e recebimento de e-mails;

j. Informações contidas em currículos que você envia para nossa empresa;

k. Informações referentes a nossos colaboradores.

4. Para qual finalidade utilizamos seus dados

Todas as informações que armazenamos em nossa empresa, tem a finalidade exclusiva de utilização para fins comerciais, empresariais ou para suporte técnico e elas não são compartilhadas com ninguém sem o consentimento de seu titular. Nós utilizamos suas informações para:

a. Registro nos controles internos de clientes da empresa;

b. Fornecimento de serviços;

c. Fornecimento de conteúdo do seu interesse;

d. Assegurar o bom funcionamento dos serviços por nós prestados;

e. Fornecimento de suporte técnico especializado;

f. Realização de atendimento com mais rapidez;

g. Resolução de problemas em nossos servidores/equipamentos;

h. Para nos comunicarmos com você, seja para suporte ou para oferecer nossos serviços.

5. Com quem compartilhamos suas informações

Seguimos protocolos restritos no que diz respeito ao compartilhamento de informações, visto que compreendemos a importância de um ambiente seguro para seus dados. O compartilhamento é realizado somente com:

a. Colaboradores da empresa;

b. Nossos parceiros;

c. Provedores de serviços terceirizados (por exemplo provedor de internet);

d. Por motivos legais (mediante requisição judicial).

Outras formas de compartilhamento que diferem das citadas acima somente são realizadas em casos de solicitação por parte do titular e mediante avaliação da finalidade de tal compartilhamento.

6. Como realizamos a segurança de seus dados

Possuímos uma grande preocupação no que diz respeito à segurança dos dados que circulam por nossa empresa. Por isso, possuímos procedimentos e controles internos com a finalidade de evitar ao máximo perda, uso indevido, vazamento, má-utilização e exclusão acidental dos seus dados.

Contamos ainda com recursos que garantem tanto a segurança física do nosso Data Center bem como recursos para a proteção de software, seja ele servidor, site, sistema, banco de dados, entre outros.

Os acessos feitos através de privilégios avançados são realizados somente por pessoal autorizado, e em caso de acesso de terceiros (suporte de sistema ou site) o acesso é registrado e monitorado por um colaborador da equipe.

Além disso, todos os nossos funcionários passam por treinamento para utilização de forma segura dos dados antes de qualquer contato com informações de clientes dentro da empresa, passando por reciclagem quando necessária atualização das normas. Nossa equipe também deve assinar termos de responsabilidade e confidencialidade para manuseio das informações.

Fazemos sempre o melhor possível para proteger ao máximo os dados que estão dentro de nossa empresa, porém, sabemos que nenhuma proteção é 100% eficaz. Sendo assim, nossa empresa se isenta da responsabilidade em caso de possíveis danos decorrentes de falhas, vírus ou vazamento de informações, exceto em caso de culpa pela mesma. É também nosso dever comunicar ao cliente o mais rapidamente possível e realizar todos os procedimentos que estiverem ao nosso alcance para minimizar possíveis impactos.

Devemos ainda salientar que, não nos responsabilizamos pelas informações compartilhadas pelos próprios titulares para terceiros, ficando neste caso por sua própria conta e risco.

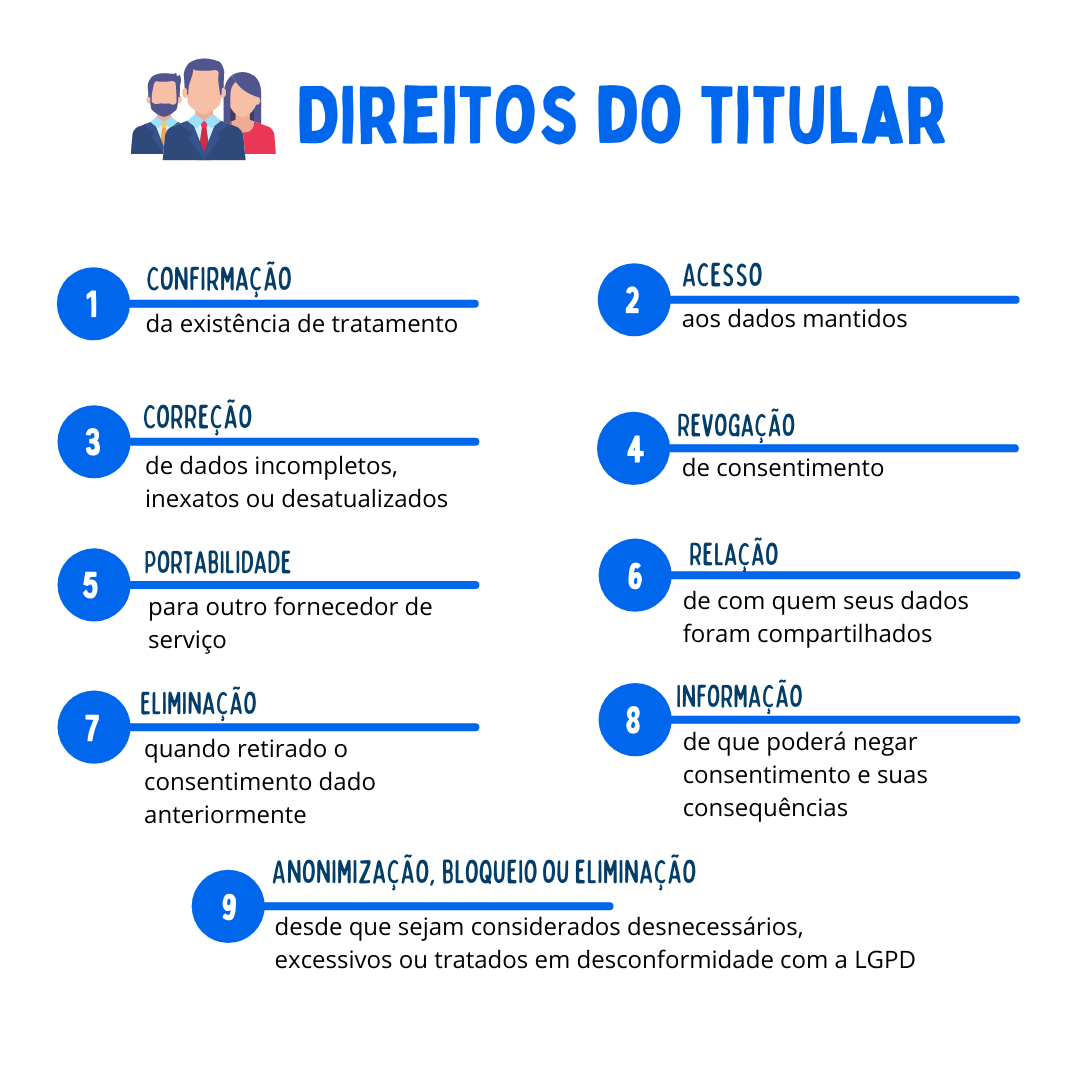

7. Conheça seus direitos

Nossos clientes e parceiros podem solicitar a qualquer momento a existência, confirmação, correção dos dados que julgar necessários dos registros de nossa empresa. A pedido do cliente, os seus dados podem ser totalmente removidos dos registros da empresa, exceto em casos estabelecidos por lei.

É também um direito a revogação do uso de suas informações por parte da empresa, que tem o dever de explicar para o cliente quais as consequências do seu não consentimento para o acesso aos dados.

Caso o cliente realize uma desistência de contrato conosco, suas informações serão mantidas somente até que houver real necessidade, sendo completamente deletadas após isso. O cliente também terá o direito de portabilidade, ou seja, de receber uma exportação de todas as informações as quais a empresa detém caso solicite.

8. Retenção/Descarte dos seus Dados

Nós armazenamos em nossas bases apenas as informações necessárias para cadastro, manutenção e suporte de nossos serviços. Possuímos tarefas de backup frequentes com a finalidade de manter a integridade de todos os dados que estão sob nossa responsabilidade. Quanto ao descarte, adotamos práticas de rotina para eliminação periódica dos dados desnecessários para nossa organização.

9. Outros esclarecimentos

A ATM Soluções em Tecnologia se reserva ao direito de modificar essa política de privacidade a qualquer momento conforme sua necessidade sem obrigatoriedade de aviso ou justificativa aos seus clientes. Por isso, recomendamos que ela seja revisada com frequência pelos nossos clientes, parceiros e colaboradores.

10. Contato para dúvidas e solicitações

Em caso de dúvidas referente aos termos estabelecidos nesta Política de Privacidade, a ATM Soluções em Tecnologia deverá ser contatada através dos seguintes meios de comunicação:

a. E-mail: contato@atmservidores.com.br

b. Telefone: (49) 3566-1615 / (49) 3566-3454

c. Formulário de contato do site: www.atmservidores.com.br

Caso prefira, você ainda pode visitar nossa sede física localizada no endereço: Rua Augusto de Martini n° 51, Bairro São Francisco, Videira/SC (89565-260).

Termo de Uso

1. Introdução

5. Obrigações do Usuário

Política de Uso (PDU)

Service Level Agreement (SLA) ou Acordo de Nível de Serviço (ANS)

Política de Cópias de Segurança – Backup (BKP)

Esta Política de Cópias de Segurança (Backup) é parte do contrato principal entre a CONTRATADA e a CONTRATANTE e não pode nem deve ser considerado isoladamente. Subsequentes BKPs substituem o texto aqui aplicado, sendo reconhecido pelas partes como única e verdadeira.

Com o objetivo de manter o negócio da CONTRATANTE em sua missão original, esta Política de Cópias de Segurança visa estabelecer procedimentos para salvaguardar os dados e informações do CONTRATANTE mediante cópias em locais ou dispositivos fora do contexto original, para em caso de restauração oriundo de erro humano, ataques externos, catástrofes naturais ou outras ameaças.

1) Objetivo: Regulamentar a política de cópias de segurança com o objetivo de estabelecer diretrizes para o processo de cópia e armazenamento dos dados sob a guarda da CONTRATADA, visando garantir a segurança, integridade e disponibilidade, em conformidade com a norma técnica vigente.

2) Definições: Para o disposto neste documento considera-se:

a) Administrador de backup: colaborador da CONTRATADA responsável pelos procedimentos de configuração, execução, monitoramento e testes dos procedimentos de backup e restauração;

b) Administrador de Recurso: colaborador da CONTRATADA responsável pela administração de ativo de TIC, físico ou virtual, sob responsabilidade da CONTRATADA;

c) Backup Completo (full): modalidade de backup na qual os dados são copiados em sua totalidade;

d) Backup Diferencial: modalidade de backup na qual somente os arquivos novos ou modificados desde o último backup completo são copiados;

e) Backup Incremental: modalidade de backup na qual somente os arquivos novos ou modificados desde o último backup – seja ele completo, diferencial ou incremental – são copiados

f) Clientes de backup: todo equipamento servidor no qual é instalado o agente de backup;

g) Recuperação de Desastre: estratégia de recuperação de dados motivada por sinistros de grave amplitude física ou lógica;

h) Mídia: meio físico ou virtual no qual efetivamente armazenam-se os dados de um backup;

i) Retenção: período de tempo em que o conteúdo da mídia de backup deve ser preservado;

j) Objeto: qualquer dado passível de backup e restauração;

k) Tarefa de Backup: mecanismo que é executado sob demanda ou de acordo com um agendamento e vincula um ou mais objetos a uma modalidade de backup e um período de retenção.

3) Referências: A presente política tem como referências:

a) Norma ABNT NBR ISO/IEC 27001:2013 Tecnologia da informação – Técnicas de segurança – Sistemas de gestão de segurança da informação

– Requisitos;

b) Norma ABNT NBR ISO/IEC 27002:2013 Tecnologia da informação – Técnicas de segurança – Código de prática para a gestão da segurança da informação;

c) Lei nº 13.709/2018 – Lei Geral de Proteção de Dados Pessoais.

4) Responsabilidade e Atribuições: A CONTRATADA será o Administrador de Backup, ficando responsável pela política e procedimentos relativos aos serviços de backup e restauração, bem como de guardar as mídias móveis e assegurar o cumprimento das normas aplicáveis.

5) São atribuições do Administrador de Backup:

a) Propor modificações visando o aperfeiçoamento da política de backup;

b) Criar e manter as tarefas de backup;

c) Configurar a ferramenta de backup e os clientes;

d) Criar e manter mídias;

e) Testar o backup e a restauração;

f) Criar notificações e relatórios;

g) Verificar periodicamente os relatórios gerados pela ferramenta de backup;

h) Restaurar os backups em caso de necessidade;

i) Gerenciar mensagens e logs diários dos backups, fazendo o tratamento dos erros de forma que o procedimento de backup tenha sequência e os erros na sua execução sejam eliminados;

j) Fazer manutenções periódicas dos dispositivos de backup;

k) Fazer o carregamento das mídias necessárias para os backups programados;

l) Comunicar ao Administrador do Recurso os erros e ocorrências nos backups;

m) Fazer o armazenamento das mídias de backup em cofre apropriado.

6) Todo e qualquer ativo de TIC que armazene dados e que esteja sob responsabilidade da CONTRATADA deverá ser considerado para avaliação de inclusão no processo de backup.

a) A CONTRATANTE deverá definir quais diretórios e arquivos serão incluídos no backup, tendo como prioridade:

i. Arquivos de configurações de sistemas operacionais e aplicativos instalados em servidores;

ii. Arquivos de log dos aplicativos, inclusive log da ferramenta de backup e restauração;

iii. Informações e configurações de banco de dados;

iv. Conteúdo de repositórios de dados associados a sistemas

b) Arquivos institucionais de usuários (documentos e e-mails).dO Administrador de Backup ou o Administrador de Recurso que pleiteia a inclusão de um Cliente de Backup deverá definir quais diretórios e arquivos não serão incluídos na rotina, tendo como referência:

i. Arquivos do sistema operacional ou de aplicações que podem ser recolocados através de uma nova instalação;

ii. Arquivos temporários.

c) Para os aplicativos e/ou bancos de dados devem ser seguidas as recomendações sugeridas pelo desenvolvedor e/ou fabricante.

7) Os procedimentos de backup deverão ser atualizados quando houver:

a) Novas aplicações desenvolvidas;

b) Novos locais de armazenamento de dados ou arquivos;

c) Novas instalações de bancos de dados;

d) Novos aplicativos instalados;

e) Outras informações que necessitem de proteção através de backups deverão ser informadas ao Administrador de Backup, pelo Administrador de Recurso.

8) Para a especificação de um backup, o Administrador de Recurso deverá formalizar chamado técnico através da ferramenta de controle de atendimentos. O chamado deverá conter as informações relativas ao backup, tais como identificação do servidor e dados a serem incluídos, com base no disposto no Item 6. Os procedimentos de backup deverão ser configurados na ferramenta de backup, seguindo as orientações do documento de solicitação de backup.

9) Prazo de retenção: A retenção dos backups deve observar os seguintes prazos:

a) Diário: 10 (dez) últimos dias;

b) Semanal: 6 (seis) últimas semanas;

c) Mensal: 60 (sessenta) últimos meses;

d) Semestral: permanente;

10) Expirado o prazo de retenção dos dados armazenados, a mídia poderá ser reutilizada ou destruída, observando sempre seu estado de utilização e número de leitura/gravação. A mídia não deverá ultrapassar 30 (trinta) anos de armazenamento, devendo, nesse caso, ser copiada para outra mídia, destruída de forma segura e descartada em lugar destinado para tal, obedecendo as leis ambientais.

11) Atualização: Sempre que necessário deverá ser realizada a atualização das mídias de backup com a finalidade de preservar o acesso aos dados nelas contidas.

12) Procedimentos de backup: A criação e operação dos backups deverão obedecer às seguintes orientações:

a) Criação de backups:

ii. O backup deverá ser programado para execução automática em horários de menor utilização dos sistemas;

iii. O backup, preferencialmente, deverá ser realizado através da rede de backup.

b) Operação de backups:

i. O backup deverá ser monitorado pela CONTRATADA;

ii. Para todos os backups realizados, deve ser gerado um extrato automatizado pela própria ferramenta de backup. Tal extrato deverá ser enviado por e-mail para o Administrador de Backup;

iii. Para os backups que apresentarem falhas, a CONTRATADA deverá criar uma entrada no Relatório de Backup citando os clientes de backup e se houve ação corretiva adotada. Competirá ao Administrador de Backup tratar falhas remanescentes.

13) Os backups deverão ser realizados preferencialmente como disposto a seguir:

a) Os backups diários serão executados de segunda a sexta-feira, entre 18h e 6h do dia posterior, em modo incremental;

b) Os backups semanais serão executados nos finais de semana, iniciando aos sábados, em modo incremental. Não haverá execução de backup semanal quando coincidir com o backup mensal ou semestral;

c) Os backups mensais serão executados no primeiro sábado do mês, em modo incremental. Não haverá execução de backup mensal quando coincidir com o backup semestral;

d) Os backups semestrais serão executados no primeiro sábado dos meses de Janeiro e Julho, em modo completo.

e) Em caso de falha em algum procedimento de backup ou impossibilidade da sua execução, o Administrador de Backup deverá adotar as providências necessárias para promover a salvaguarda das informações através de outro mecanismo, como por exemplo: nova execução do backup em horário de comercial ou cópia dos dados para outro servidor.

14) Procedimentos de restauração: A recuperação de backups deverá obedecer às seguintes orientações:

a) A solicitação de recuperação de objetos deverá sempre partir do responsável pelo recurso, através de chamado técnico, utilizando a ferramenta de controle de atendimentos.

b) O chamado técnico deve conter, ao menos, o nome e setor do usuário, o(s) objeto(s) a ser(em) recuperado(s), localização em que se encontra(m), a data da versão que deseja recuperar, local alternativo para o armazenamento do(s) objeto(s) recuperado(s), se for o caso, e a justificativa para recuperação.

c) Este chamado será encaminhado ao Administrador de Backup, que após a conclusão da tarefa, realizará o fechamento do chamado indicando a restauração do(s) objeto(s).

d) A restauração de objetos somente será possível nos casos em que este tenha sido atingido pela estratégia de backup.

15) Teste de confiança: Os backups mensais e semestrais deverão ser testados quanto à integridade e recuperabilidade dos objetos, de maneira amostral, no prazo máximo de uma semana após a sua execução. Caso seja detectada falha no backup ou se o mesmo estiver incompleto, novo backup deverá ser executado com vistas ao seu armazenamento.

a) Para todos os testes realizados deverá ser gerado um relatório que ficará sob guarda da CONTRATADA.

16) Recuperação de desastre: As cópias do tipo Recuperação de Desastres serão feitas com base na replicação das mídias do backup semestral e serão armazenadas em cofre de segurança e que esteja, preferencialmente, localizado em local remoto. A geração das mídias de Recuperação de Desastres ocorrerá após a realização do teste do backup semestral e terá retenção de um semestre.

17) Quaisquer procedimentos programados nos equipamentos servidores e que impliquem riscos ao seu funcionamento ou em quaisquer dispositivos de armazenamento da CONTRATADA, somente deverão ser executados após a realização do backup dos seus dados.

18) Descarte das mídias: O descarte das mídias de backup inservíveis ou inutilizáveis deverá ser feito pela CONTRATADA mediante solicitação do Administrador de Backup. As mídias de backup a serem descartadas deverão ser destruídas de forma a impedir a sua reutilização ou acesso indevido aos dados por pessoas não autorizadas conforme preconiza a Política de Segurança da Informação.

19) Esta política será reavaliada a cada 2 (dois) anos ou sempre que surgirem novos requisitos tecnológicos, corporativos e/ou legais.

20) A implementação dessa política está sujeita a disponibilidade de recursos financeiros e humanos.

21) Esta política poderá ser complementada por normas e procedimentos específicos.

22) Casos excepcionais ou não previstos serão tratados pela CONTRATADA.

Área do Titular

- Confirmação da existência de tratamento;

- Acesso aos dados;

- Correção de dados incompletos, inexatos ou desatualizados;

- Anonimização, bloqueio ou eliminação de dados desnecessários, excessivos ou tratados em desconformidade com o disposto na LGPD;

- Portabilidade dos dados a outro fornecedor de serviço ou produto, mediante requisição expressa, de acordo com a regulamentação da Autoridade Nacional, observados os segredos comercial e industrial;

- Eliminação dos dados pessoais tratados com o consentimento do(a) titular, exceto nas hipóteses previstas no art. 16 da Lei;

- Informação das entidades públicas e privadas com as quais o Controlador realizou uso compartilhado de dados;

- Informação sobre a possibilidade de não fornecer consentimento e sobre consequências da negativa;

- Revogação do consentimento, nos termos do § 5.º do art. 8.º da Lei.